j9九游会亚信安全捕获银狐木马控制端样本揭晓最新发现近日,亚信安全威胁情报中心获取到银狐远控样本,通过远控端生成一个Payload并对Payload进行分析,还原了银狐组织攻击的完整过程。建议相关用户部署全面防病毒产品,积极采取相关措施。

攻击者总是会将钓鱼页面部署在个人服务器上,然后通过传播恶意链接将受害者引导到这些页面。这种方式容易被网络安全系统检测到。现该组织直接将钓鱼HTML页面存放在云存储桶中。

投递方式邮件钓鱼、水坑、微信社工投递木马等,水坑攻击中伪造的软件多达数十款,包括但不限于软件WPS、PDF、CAD、qwbpro(企微宝)、微信、加速器、压缩软件、PPTj9九游会登录入口首页、美图和向日葵软件等。初始载荷:exe、chm、msi。

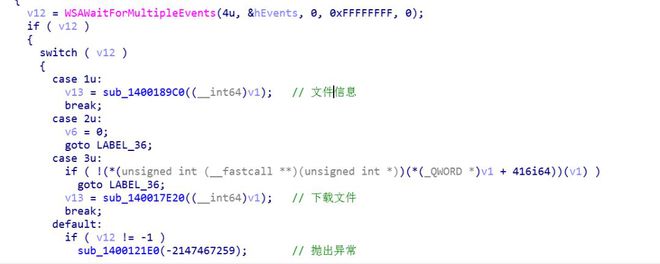

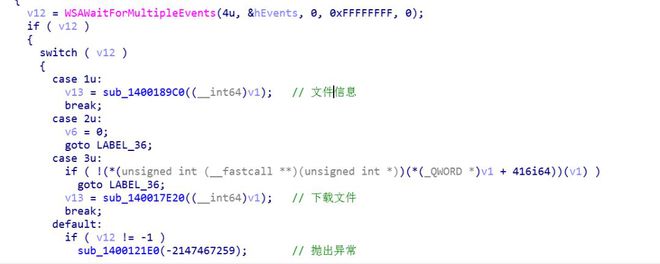

银狐拥有tcp和udp协议主机上线方式,并集成了键盘记录、视频查看j9九游会登录入口首页、文件管理、系统管理、语音、文件操作、命令执行、反虚拟机和提权等功能,默认端口为6000。

远控端可以选择是否给样本进行upx加壳处理,在以往对银狐样本进行分析过程中发现该组织会使用upx加壳,手法具有一致性。

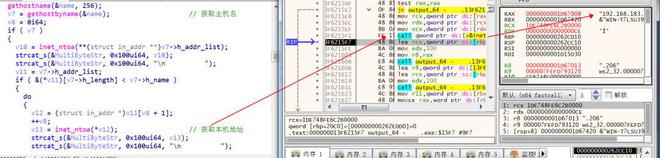

收集的主机信息主要有:主机名、本机地址信息、系统版本信息、操作系统版本信息、cpu型号、系统架构、驱动信息、目录和盘号的属性,后期会将这些信息加密后作为上线地址发送给远控端。

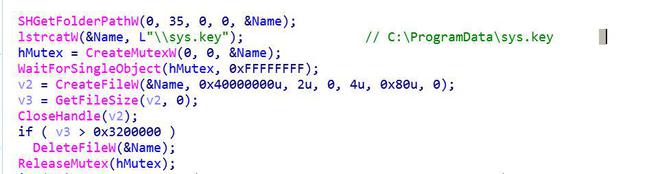

创建互斥体以防范多开现象,具体步骤为路径拼接并创建名为“C:\ProgramData\sys.key”的互斥体:

该远控木马的远控功能,如:文件传输、截图、键盘记录、收集用户系统信息、遍历是否存在网络分析工具等行为,可以通过上述分析从远控端及被控端展现出来j9九游会登录入口首页。

通过对比gh0st 3.6版本的源码,我们注意到该样本采用了相同的操作流程,因此可以推断这是gh0st的改版版本。

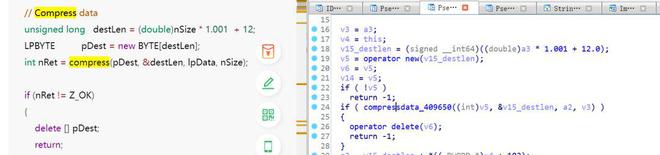

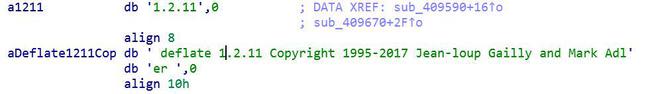

该样本利用开源的压缩库zlib-1.2.11来传输数据。这一方法的优势在于其传输速度快、稳定,并且能够支持无限数量的上线主机。同时,该样本具备同时控制上万台主机的能力。

通常这类远程控制工具典型的数据结构包括一段特定的标识码,随后是经过Zlib压缩的数据。要确定是否采用了Zlib压缩,我们可以通过观察数据流中的压缩头部标识来进行判定,一般而言,Zlib的头部标识为\x78\x9c。对样本进行抓包,可以看到拼接主机信息后的结构大致如下:

银狐作为恶意远控工具,通常将payload隐藏在各类常用软件的导入文件中,挂载到仿冒网站上,利用白加黑的方式进行加载,等待用户下载。

银狐木马的攻击者可能会利用木马安装其他持久化组件,如xx终端安全管理系统,或其他远程软件;如确认非用户安装,请及时卸载和清理。

亚信安全威胁情报中心:聚焦威胁情报研究,建立威胁情报运营能力,为产品提供联防联控和主动防御能力,提高安全威胁检测与响应能力。